【ゆるふわAWS実践】SSMでVPC内のEC2にログインしてみようぜ!

2025年12月18日

AWS Systems Manager Session Managerって名前かっこいいですよね。強そうだし。

お疲れ様です。

AWSハンズオン型の学習を進めていて、初学者にもとっつきやすい良い感じの教材があったのでせっかくなら記事にしちゃおうと思って作成してみました。

特に専門的な知識は必要なく、AWS触ったことないよ!という方でも十分に完遂できる内容となっておりますので、良ければご覧ください!

SSMセッションマネージャとは?

SSMセッションマネージャ(AWS Systems Manager Session Manager)とは、「SSHキーなしでEC2に安全にアクセスできる便利なリモート接続サービス」です。

通常のSSHアクセスと比べて何が嬉しいの?

・SSHキーが必要ない!

→キーペアの管理であったり、公開ポートを開ける必要がない(結構すごいことです)

・22番ポートを閉じることができる

→よりセキュアな通信が可能になる

・接続ログが残る

→CloudTrailで監査することができる

・ブラウザだけで操作できる

→マシンにSSHクライアントが入っていなくても良い

実践編

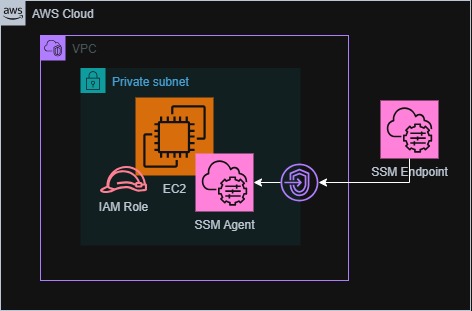

今回は下記のような構成を作成します。なにやら難しそうですね。

VPCの作成

良い感じにVPCを作成します。

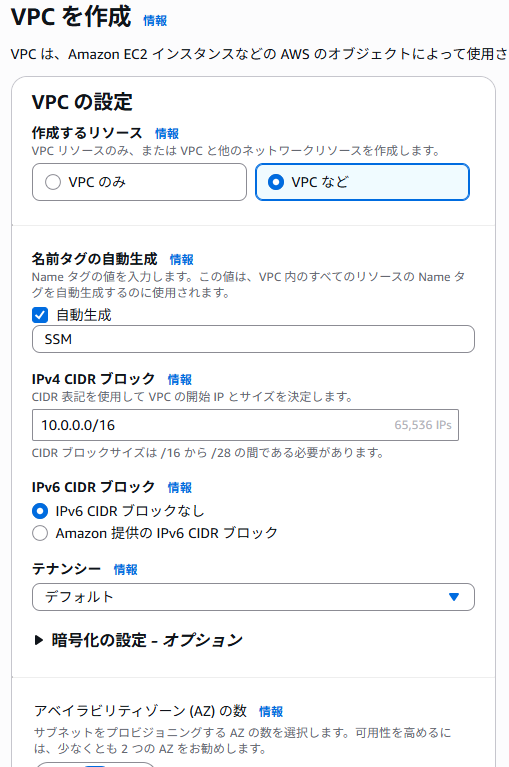

リソースは「VPCなど」を選択してください。 名前タグはなんでも良いです!今回は「SSM」にしました。 あとは画像の通りの設定で問題ないです。

【VPCの設定】

・AZ数は2のマルチAZ

・パブリックサブネットは0

・プライベートサブネットは2

・VPCエンドポイントは必要なし

・DNSオプションはいずれも有効化(名前解決を行うので)

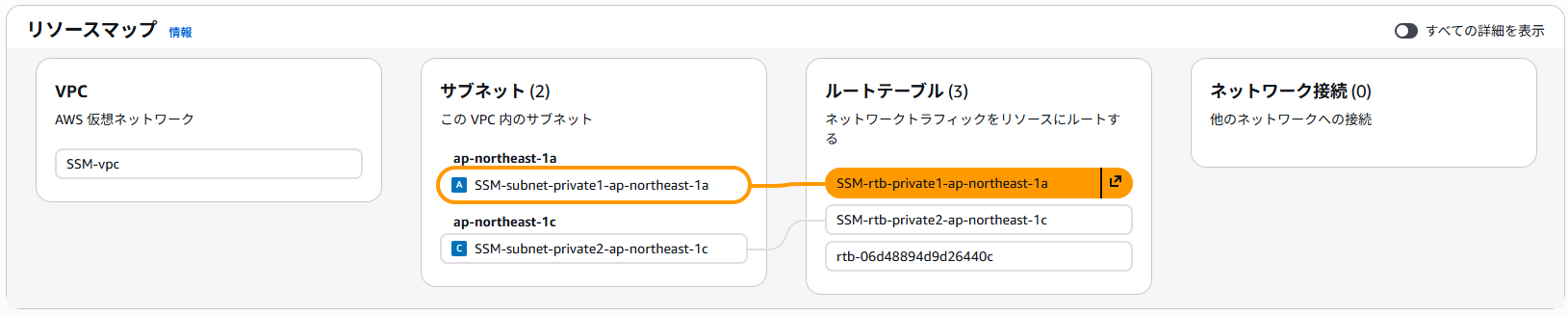

良い感じにできましたね。どちらでも良いので、ルートテーブルを選択します。今回はap-northeast-1aにしました。

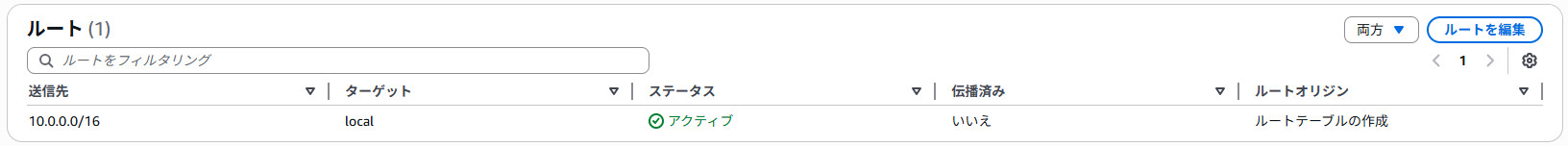

インターネットへの通信ができないことを確認します。

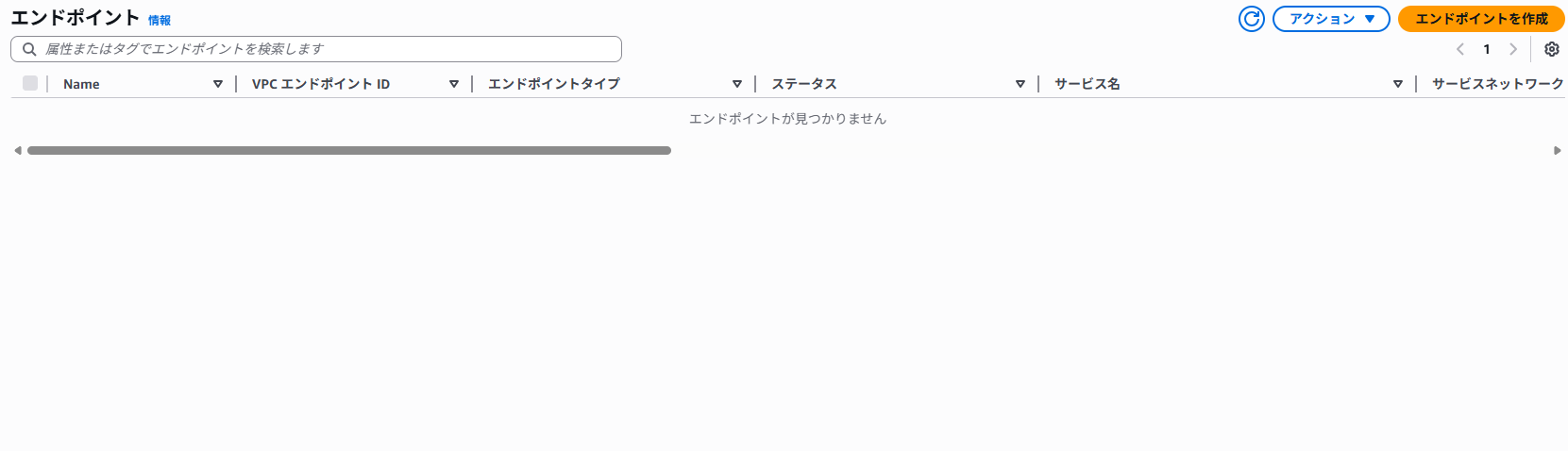

エンドポイントの作成

左のサイドバーにて「エンドポイント」を選択。新規のVPCエンドポイントを作成します。

基本的な設定はそのままで問題ないですが、サービスにて「SSM」を入力し、一番上のap-northeast-1.ssmを選択、VPCは先ほど作成したVPCを選択してください。

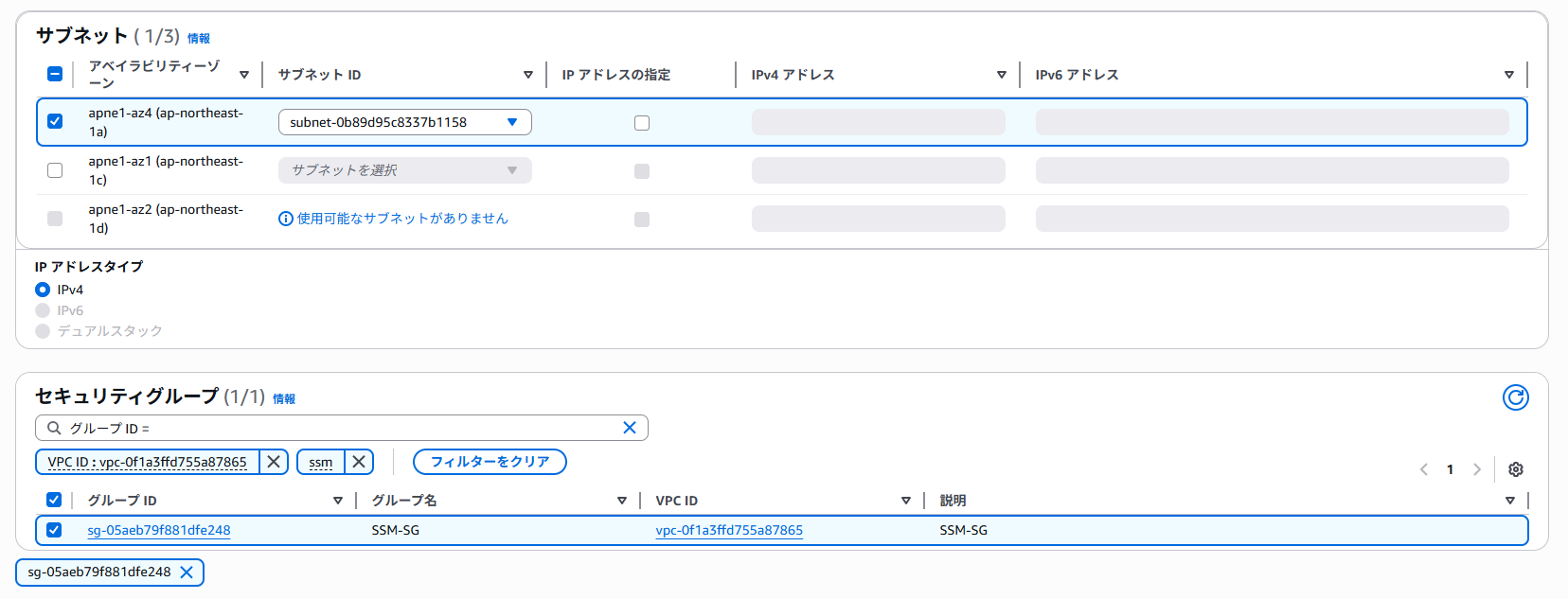

本来、サブネットは複数選択して冗長化すべきですが、料金もかかるため今回はap-northeast-1aのみ選択しましょうか。

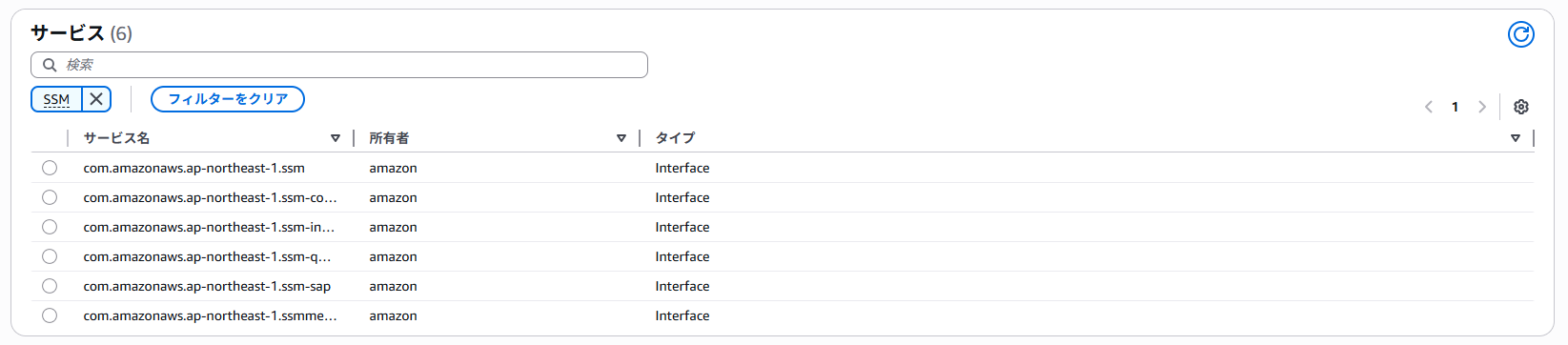

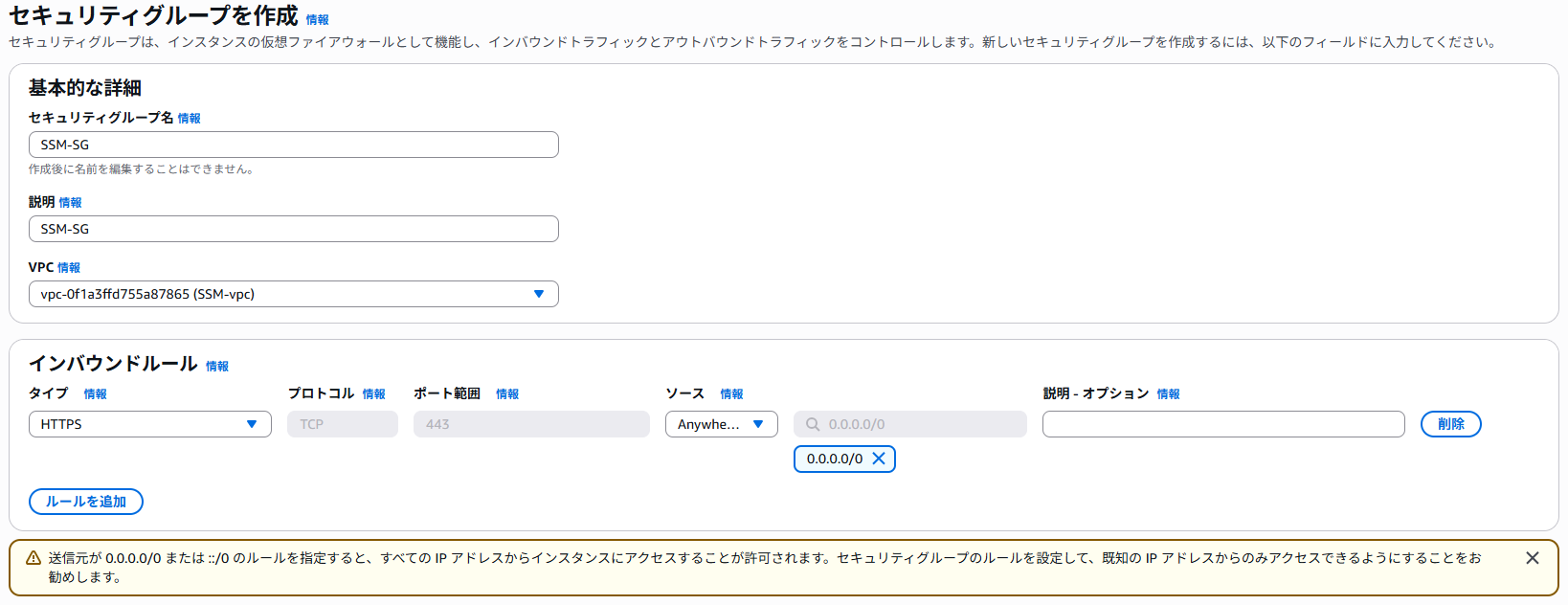

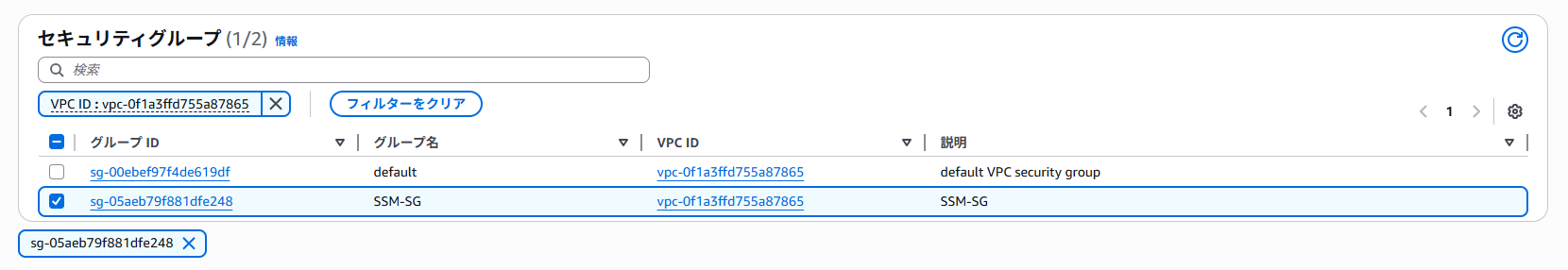

セキュリティグループの設定

別タブでEC2を開いて、セキュリティグループを作成します。

・セキュリティグループ名は「SSM-SG」、VPCは先ほど作成したものを選んでください。 また、インバウンドルールにはHTTPS443番ポートで通信を許可してください。(今回は0.0.0.0/0で全許可してます。脆弱ですね^_^)

作成したものをVPC側で選択してあげてください。

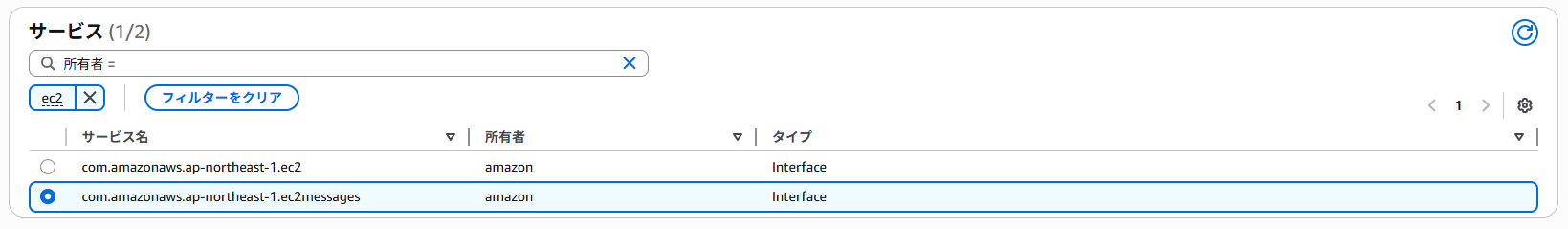

次にEC2側のエンドポイントも作成しましょう。

サービス検索窓にec2を入力し、ap-northeast-1.ec2messagesを選択してください。

サブネットは引き続きap-northeast-1a、セキュリティグループも先ほどと同じもので構いません。

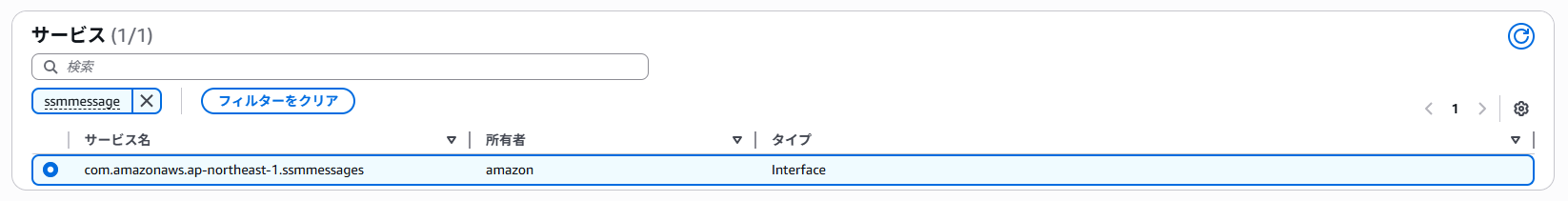

最後にssmmessagesのエンドポイントも作成しましょう。これはSession ManagerやSSM Agentとクラウド間のメッセージ/セッションチャネル用のエンドポイントです。詳しく説明すると長くなるので割愛します。

サービスにはap-northeast-1.ssmmessagesを選択してください。

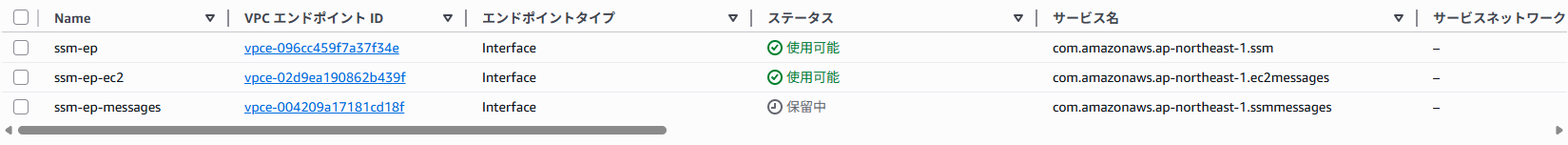

3つのエンドポイントが作成できました~!

EC2の作成

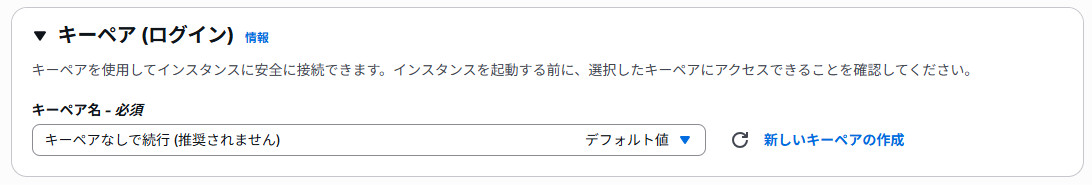

次にEC2を作成します。 設定は基本的にそのままで問題ないですが、キーペアは作成しなくて構いません。嬉しいですね。

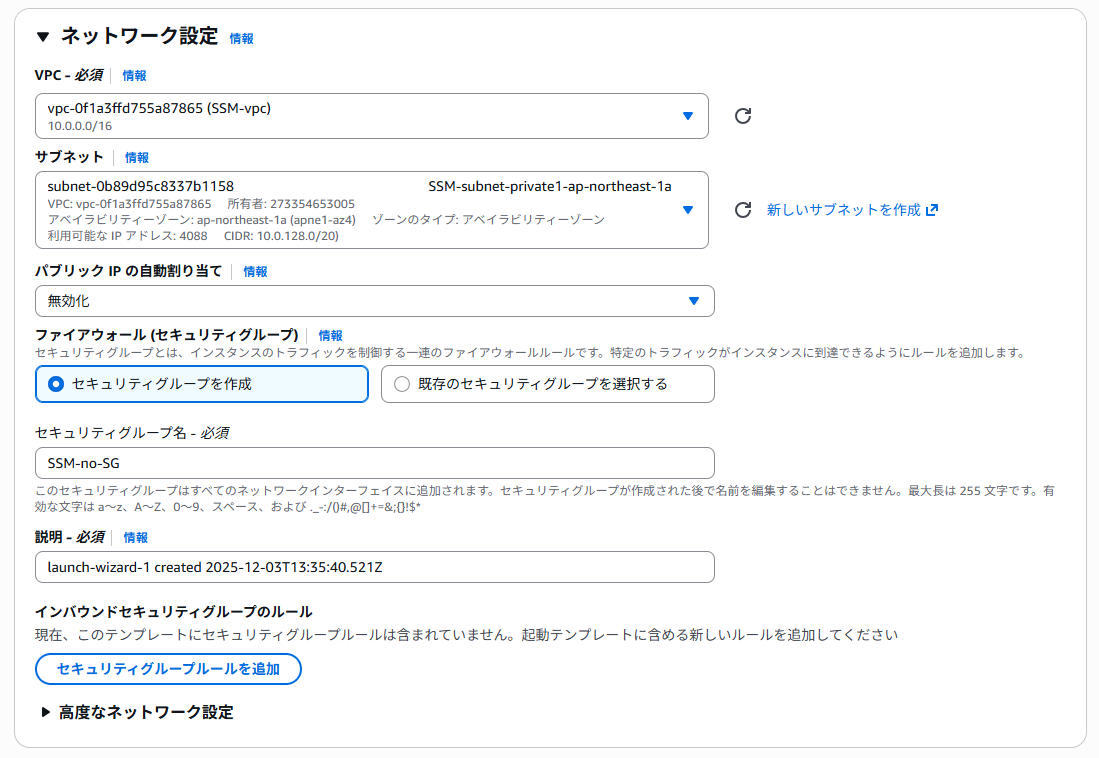

次にネットワーク設定です。 VPC及びサブネットは先ほど作成したもので構いません。

ここでポイントですが、セッションマネージャで通信しますので、SSH22番ポートの許可も必要ありません!

なので、今回インバウンドのセキュリティグループは何も必要ありません。

アウトバウンドは先ほど許可したので何もしなくてOKです。

SSMエンドポイントの権限設定(IAMポリシの付与)

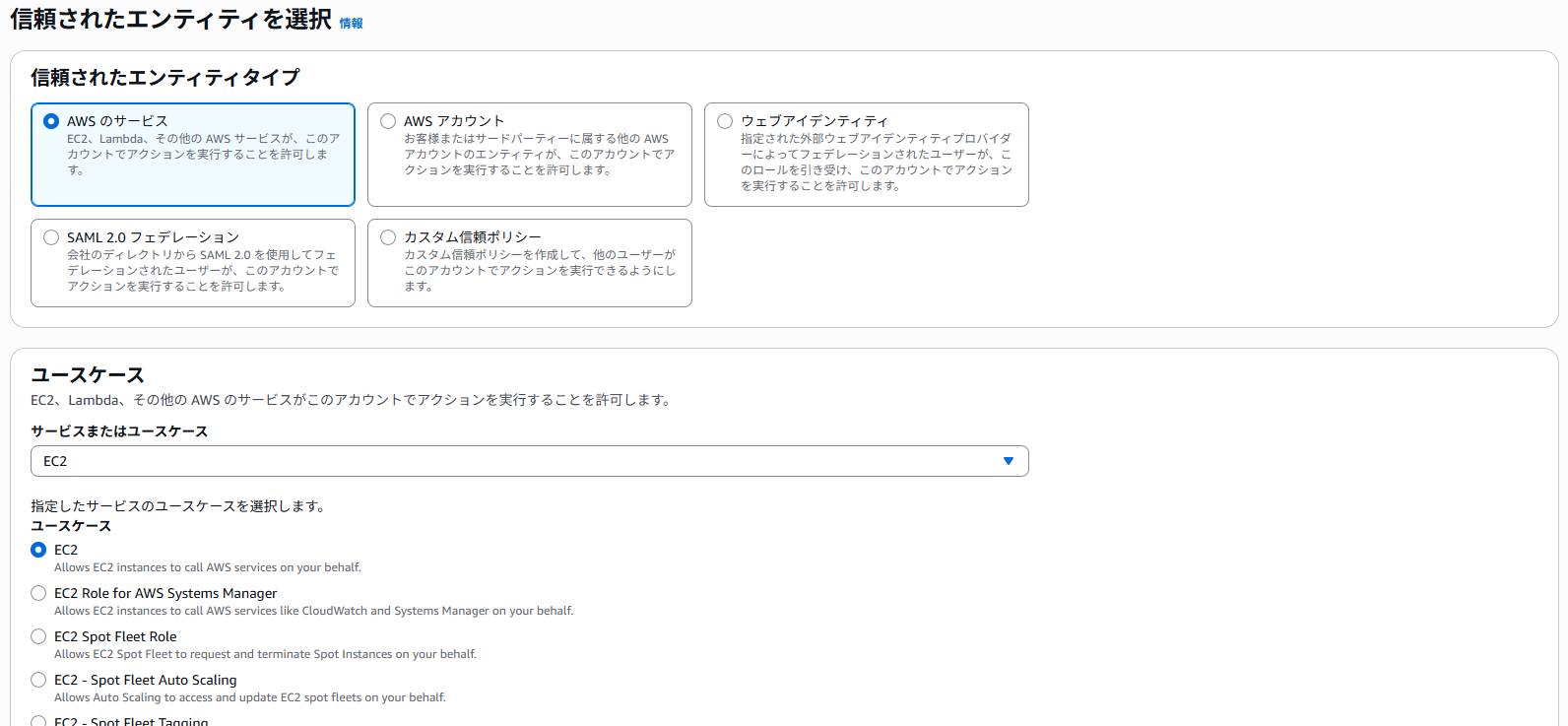

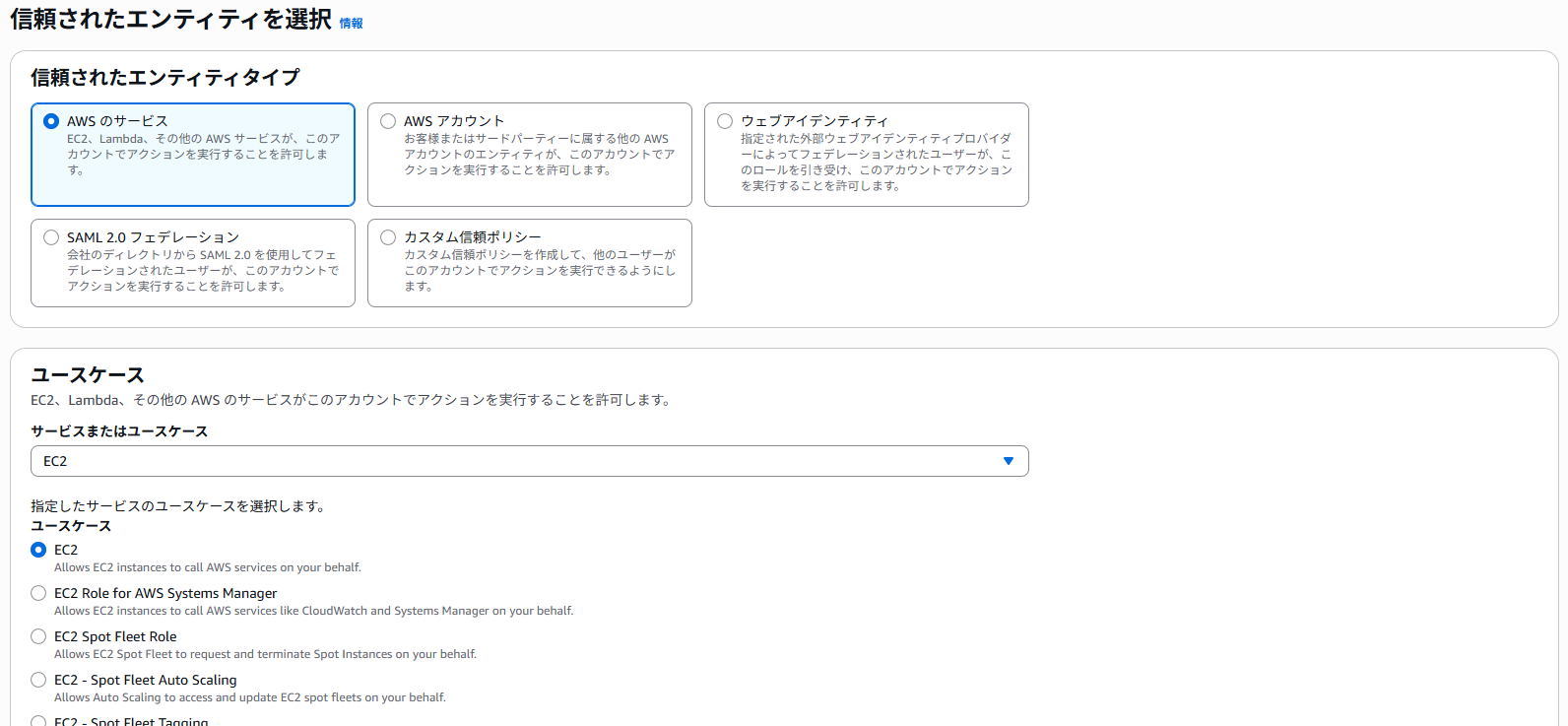

ロールを開き、EC2ならこのポリシー使って良いよ~という風に信頼されたエンティティを選択します。

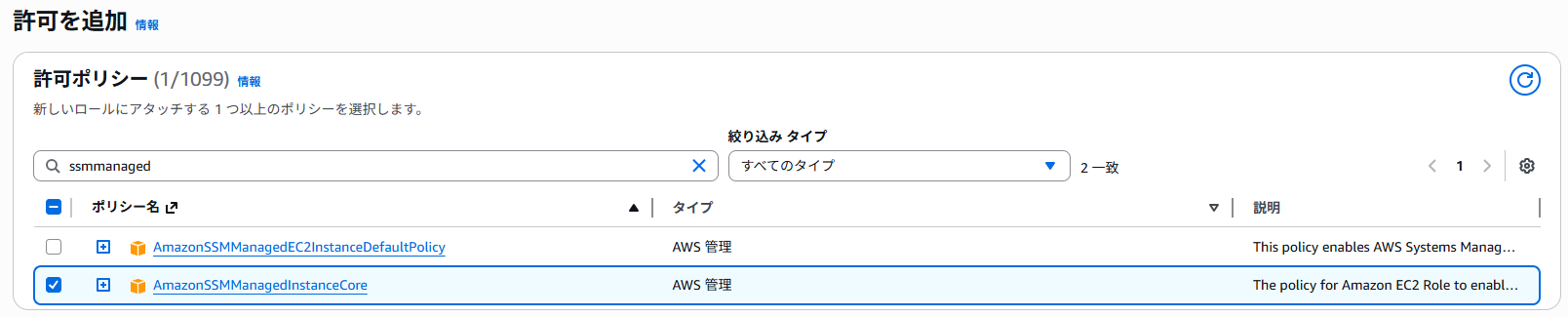

次に、許可ポリシーをアタッチします。 AmazonSSMManagedInstanceCoreというよくわからないポリシーを選択してください(マネージドインスタンス用のポリシーです)。

EC2にIAMロールを付与

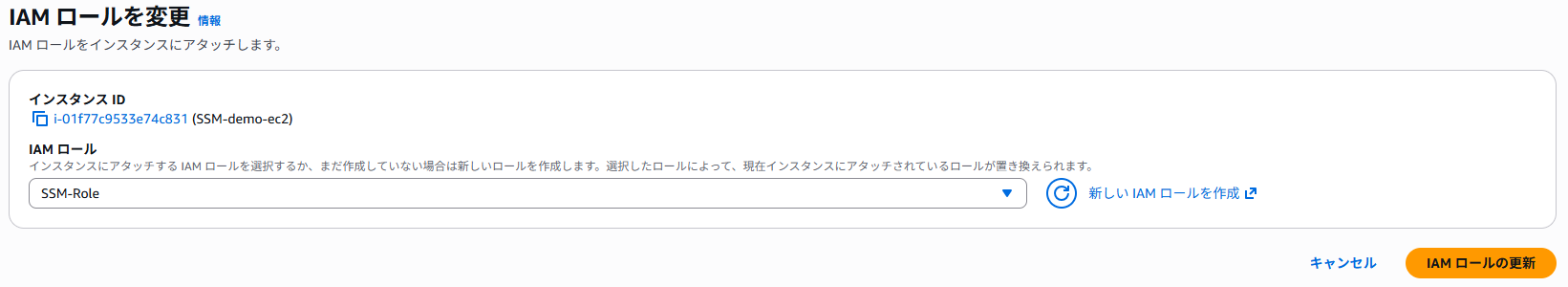

先ほど作成したIAMロールをEC2に付与します。

設定完了!

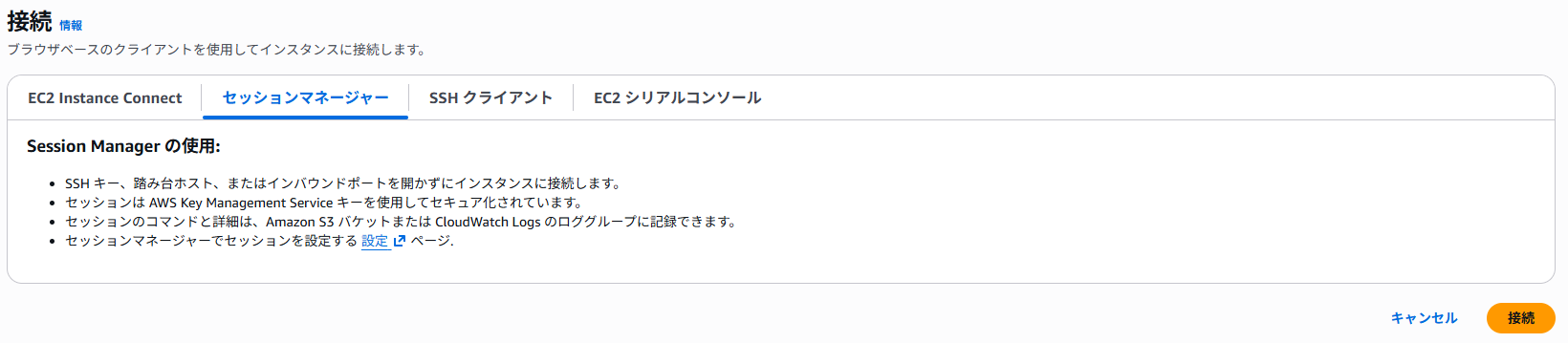

さっそく、セッションマネージャから接続しましょう!

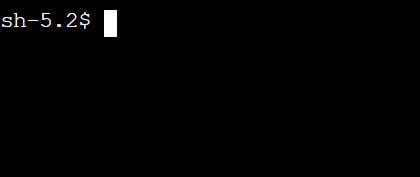

下記の画面のようになればOKです。 このように、22番ポートを開けなくてもEC2に接続することができました。お疲れ様でした!

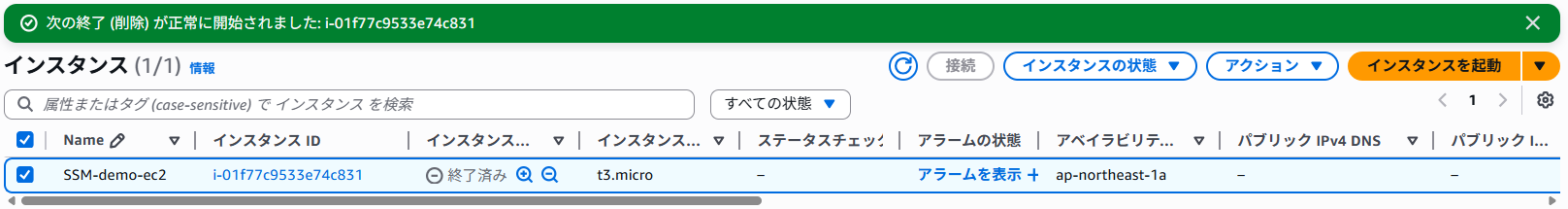

後片付け

※絶対に行ってください!低額ではありますが、EC2を起動したままなので課金されちゃいます。

EC2を停止し、削除します。

VPCは基本的に無料ですが、併せて削除することをおすすめします。おそらく使わないですし・・。

おわり

いかがでしたでしょうか!

AWSを普段業務で触れている方であれば、基礎中の基礎の内容だったかもしれませんが、自分のような未経験者であればなかなかつまずいてしまう箇所もあったかもしれません。

また何か優れた教材を見かけたときには記事に起こしたいと思います。 お疲れ様でした~。